ハッカーが中国共産党(中共)の「国家超級計算センター(NSCC)」の研究施設から、10PB(約1,070兆バイト)を超えるデータを盗み出したとみられている。流出したのは航空宇宙、軍事、バイオインフォマティクス、核融合シミュレーションなど多岐にわたる分野で、ハッカーは数十万ドルの価格をつけ、仮想通貨のモネロ(XMR)による支払いを要求している。この事件は、中国で過去最大級の機密情報漏洩事件になるとの見方が強い。

「FlamingChina」と名乗るアカウントが2月6日、Telegramの匿名チャンネルに情報を投稿し、中国のNSCCをハッキングしたと自称した。公開されたサンプルデータによると、流出元には、中国航空工業集団(AVIC)、中国商用飛機(COMAC)、国防科技大学(NUDT)、西北工業大学(NWPU)、華中科技大学(HUST)など、中共の国有軍事企業や国防を支える主要大学が含まれている。

「FlamingChina」は全データのリストを販売し、最高値の入札者に全てのデータを提供するとしている。投稿にはXMRのアドレス、メールアドレス、およびサンプルデータのリンクが添えられていた。

これら流出したとされる情報には、航空機、潜水艦、極超音速飛行体に関する内容のほか、ミサイルの設計図なども含まれている。

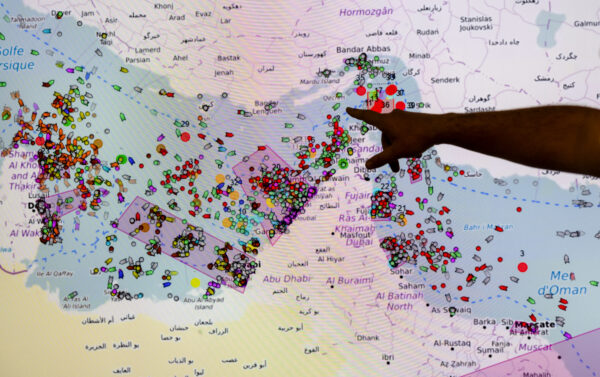

現在、中国では広州、深セン、成都など9つの都市にスーパーコンピュータセンターが設置されている。今回の漏洩は天津のNSCCから行われたものだと言われている。ネット上では「ハッキングされた原因が、あまりにも初歩的だ」との指摘も出ている。天津のNSCCは2009年に設立された、中国で最も歴史のあるスパコンセンターである。

中国スパコンセンターの脆弱な防御

情報セキュリティの専門家によれば、ハッカーはNSCCのスーパーコンピュータに極めて容易に侵入し、数か月にわたって大量の資料を盗み続けたが、その間全く気づかれなかったという。

ネット上の分析によると、原因はノードがWindowsで構成されていたこと、あるいはリモートコード実行(RCE)の脆弱性を突かれたことにある。RCEは最高ランクの脆弱性の一つであり、これに成功すればホストの制御権をほぼ完全に掌握できる。また、多くのノードに構成されているメッセージパッシングインターフェース(MPI)において、ユーザー名とパスワードが共有されていたといった人的ミスが原因で、一つのノードが破られたことで連鎖的に突破された可能性も指摘されている。

これほど膨大なデータのダウンロードについて、ある分析は次のように述べている。「仮にこれらのデータが通常のデータ転送に紛れ込み、帯域の5%を占有していたとすれば、約56日間で転送可能だ。スクリーンショットされたデータのタイムスタンプは昨年12月3日が最新で、ネットでの販売開始が今年2月6日であることを考えると、その間の2か月という期間は十分な時間である。」

さらに同分析は、「侵入検知システムが作動せず、トラフィック監視も機能していなかったのは予想通りだ。まさに『寄せ集めの素人集団』だ」と痛烈に批判した。

真実味を帯びるハッキング被害

CNNの報道によれば、資料を精査したサイバーセキュリティの専門家は、ハッカー集団が現在、数千ドルで一部資料のプレビューを提供していると述べた。サンプル資料には「機密」と記された中国語の文書、技術ファイル、アニメーションシミュレーション、さらには爆弾やミサイルを含む国防装備のレンダリング画像が含まれている模様だ。

サイバーセキュリティ企業SentinelOneの顧問で、中国研究を専門とするダコタ・キャリー(Dakota Cary)氏は、資料を確認した上で「これらはまさにスーパーコンピュータセンターにあると予想される内容だ」と語った。

キャリー氏は、「スーパーコンピュータセンターは通常、膨大な計算処理を行うために使われる場所だ。流出したサンプルの内容が多岐にわたっているのは、そこを利用する顧客層が幅広いことを裏付けている」と分析した。さらに、ほとんどの顧客(企業や大学)にとって、自前でスパコン設備を維持するのは現実的ではないため、同センターに依存せざるを得ない実情を指摘した。

ネット上に流出した資料の中には、2025年12月付の「目標破壊計算モデルおよびツールの研究に関する技術総括報告書」が含まれていた。この資料の受託先は「国家超級計算天津センター」となっており、ページ下部には中共の「軍事科学院国防工程研究院」が作成した旨が記されている。

具体的な内容としては、以下のような高度に専門的な攻撃・破壊シミュレーションに関するものだった。

艦船への攻撃: 船内の多層デッキ構造が爆発でどのように破壊されるかのシミュレーション

地上戦備: 戦車や装甲車などの車両が攻撃を受けた際の、被弾・破壊シミュレーション用モデル

防御施設: コンクリート製シェルターなどの堅牢な構造物に対する、有限要素法(物体を細かい網目状の要素に分割して解析する手法)を用いた破壊計算

キャリー氏はCNNに対し、「中国のネット環境では、流出したデータがすぐに買い取られるケースがある。世界中の多くの政府がNSCCのデータに関心を持つだろうが、そのうちのいくつかは既にこれらの資料を入手している可能性もある」と述べた。

サイバーセキュリティ研究者のマーク・ホーファー(Marc Hofer)氏は、データの規模が膨大であるため、敵対国の情報機関にとって極めて魅力的であると指摘した。「これほど大量のデータを処理し、有用なインテリジェンスを抽出できる能力を持つのは、おそらく国家機関だけであろう」としている。

中共は現在、米国と競い合い、世界の技術革新と人工知能のリーダーになることを喧伝している。しかし、今回のデータ流出事件が事実であれば、中共の科学技術インフラに深刻なシステム上の脆弱性が存在することを示している。

中共機関の機密情報が盗まれたのは今回が初めてではない。2021年には、最大10億人の中国市民の個人情報を含む巨大なデータベースが、無防備な状態で1年以上公開されていた。2022年にハッカーフォーラムで販売が試みられたことで、ようやく事態が明るみに出た経緯がある。

ご友人は無料で閲覧できます

ご友人は無料で閲覧できます Line

Line Telegram

Telegram

ご利用上の不明点は ヘルプセンター にお問い合わせください。