最先端技術のぶつかり合い、水面下で繰り広げられる超限戦、そして道徳性のなさ。これが第三次世界大戦の姿だ。

——米国安全保障関係者

中国共産党は超限戦の一環として、世界的なサイバー戦争を展開している。しかし、米国はその脅威に対抗できるだけの迅速な対応を怠っていると、第一線の専門家たちは指摘した。

「現在のサイバー時代では、スピードがすべてだ」。米陸軍大佐(退役)ジョン・ミルズ氏はエポックタイムズの取材に対し、こう語った。

「サイバー防御が突破され、脅威が内部に侵入したケースまで考えなければならない。すなわち、識別し、排除するスピードが肝心だ。アメリカ政府はこの点において、十分な対処能力を持っていない」

すべての兆候は、中国共産党とその代理人が相手国を攪乱し、米国との潜在的な戦争に向けて自らの立場を確立することを目的とした、強力かつ世界的なサイバー攻撃にある。

国防総省でサイバーセキュリティ政策・戦略・国際問題担当部長を務めていたミルズ氏は、「これはとてつもない脅威だ」と語る。

2月下旬に流出したリーク文書は、中国共産党が海外のサイバースパイ活動に直接関与していることを示唆していた。

この文書は「I-Soon」と呼ばれる犯罪ハッカー集団のもので、中国国内の合法的な企業を装っているが、明らかに共産党当局の許可を受けて任務を遂行しているようだ。

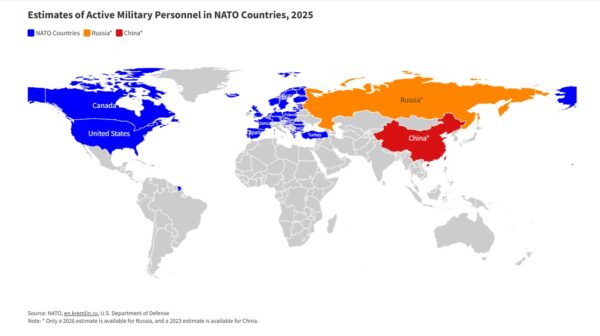

リーク文書によると、このハッカー集団がインド、韓国、タイ、ベトナムの政府部門や北大西洋条約機構(NATO)に潜入していたことが明らかになった。

リーク文書には、製品マニュアル、マーケティング資料、従業員リスト、チャット記録、財務情報、海外潜入活動の詳細などが含まれていた。

AP通信が確認した文書によれば、このハッカー集団の顧客の大半が中国の地方安全部や中国共産党公安部に拠点を置いていることが示されている。

ミルズ氏は、リーク文書により明らかになった内容は「想定内」だと指摘。中国共産党当局は正式な職務に加えて不正な業務も行ってきた長い歴史があると指摘した。

「中国共産党も『副業』行っている。これは(中国の)腐敗文化の一部だ」

I-Soonのリーク文書は、中国共産党が支援するサイバー活動がさらに活発化する中で表面化した。中国共産党は米国の重要インフラとオランダの国防省へのネットワーク侵入に成功している。

昨年、米国のシステムに侵入し、重要インフラを標的にした中国ハッカー集団「ボルト・タイフーン(Volt Typhoon)」は、軍事衝突に先んじて配置する広範な取り組みの一環として埋め込まれている。情報当局によれば、この集団は水道、エネルギー、鉄道、航空会社、港湾交通管制システムなどを標的にすることで、米国人の身体的安全も脅かしていたという。

リスクアドバイザリー会社「 BlackOps Partners」のケイシー・フレミング最高経営責任者(CEO)はVolt Typhoon構想は、中国共産党の超限戦戦略の一環であり、非軍事的手段を通じて米国に対する軍事的優位を確保することを目的としていると述べた。

「中国共産党は、あらゆる角度から米国を弱体化させ、戦わずして戦争に勝つことに全力を注いでいる」とエポックタイムズの取材に答えた。

「最先端技術のぶつかり合い、水面下で繰り広げられる超限戦、そして道徳性のなさ。これが第三次世界大戦の姿だ」

中国製のスパイツール

I-Soonのリーク文書は、中国共産党のハッカー集団がライバル国に浸透し、弱体化させ、悪用するために展開しているツールも明らかにした。

I-Soonのサービスには、X(旧ツイッター)のユーザーのアカウントに侵入するためのツールが含まれていた。ユーザーが2段階認証を有効にしている場合でも、電話番号、電子メールアカウント、個人メッセージ、リアルタイムのアクティビティにアクセスすることが可能だという。

同様にI-Soonは、Android、IOS、Windowsデバイスに感染可能なマルウェアであるリモートアクセス型トロイの木馬のカスタムスイートへのアクセスを販売していた。これらはレジストリファイルを変更し、GPSデータ、連絡先、メディアファイル、会話のリアルタイム音声記録を収集することができる。

このトロイの木馬のAndroid版には、QQ、WeChat(微信)、Momo(陌陌)を含む中国の主要アプリに保存されているすべてのメッセージを取得する機能もあった。

特筆すべきことは、I-Soonのリーク文書により「内部からネットワークを攻撃する」ためのポータブルデバイスの存在が明らかになったことだ。これらには携帯電話のバッテリー、電源タップ、回路基板にマルウェアを埋め込むオプションが含まれている。

同様のデバイスには、海外で活動する工作員が中国本土と安全な通信を確立するための特別な装備を取り付けることが可能だ。

ミルズ氏は、中国が製造分野での優位性を利用して、サイバースペースにおける支配を確立しようとしていると指摘した。中国を拠点とするハッカー集団は、機器同士の接続やデータ共有おける製造上の脆弱性を利用している。

中国製の製品を使ってマルウェアを米国に密輸することで、そのようなデバイスがVolt Typhoon同様に、米国の最も重要なインフラに侵入する手段として使用される可能性があると、ミルズ氏は言う。

さらに国内のさまざまなインフラで使用されているシステムが多様であるため、米国政府が中国の侵入に対する効果的な解決策を見いだすのは非常に困難だと付け加えた。

「モノのインターネット(IoT)と重要インフラは、いまだ非常に脆弱な分野だ」

「産業用制御システムと重要なインフラがたくさんある。不明瞭なソフトウェアプログラムや言語がたくさんあり、安全性を確保するための十分な拡張性がない。非常にカスタマイズされており、非効率で高価だ。これが重要なインフラの現実だ」

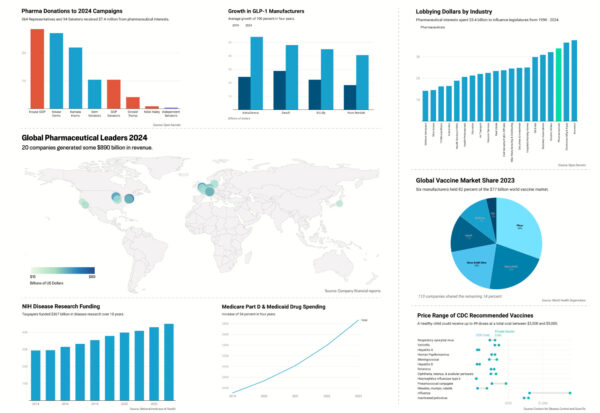

バイデン政権が中国由来のテクノロジー問題に取り組み始めていることを示す兆候はいくつかある。

商務省は2月29日、中国共産党製の情報通信技術を利用している自動車(コネクテッドカー)の安全保障上のリスクを調査し、規則を導入する意向だと発表した。

レモンド米商務長官はプレスリリースで「コネクテッドカーにアクセスできる外国政府が、国家安全保障と米国民のプライバシーに深刻なリスクをもたらす可能性があることは、想像に難くない」と述べた。

「我々は、これら車に備わっている技術が広範囲のデータを取得したり、遠隔で車両を制御することがきると知っておく必要がある」

しかし、米国人の車両データを保護する規制導入には長い時間がかかるうえ、中国のサイバースパイ組織のほんの一面にしか対処できない。

ミルズ氏は、共産主義中国で開発された技術がもたらすリスクを真に軽減するためには、重要な技術を再び国内に持ち戻すことが必須だと述べた。

「中国の脅威を減らしたければ、ここ(米国)でモノを作り始めるべきだ。そうすれば、問題の80%は解決される」

米国戦略のもうひとつの重要な側面は、世界舞台で中国共産党の脅威を継続的に発見し、明らかにすることだ。

ミルズ氏は、1990年代の南シナ海における中国共産党支援による海賊行為は、これらを支えている者たちを暴露する継続的な努力によって部分的一部緩和されたと述べた。

「彼らが公に暴露されるまで、すべてを継続していく必要がある。そして(暴露されることで)、人々が姿を消し、事態が収束するだろう」

対応に数か月

Volt Typhoonは、中国共産党による取り組みの一環だ。ミルズ氏によれば、台湾侵攻など西太平洋における戦争の発生時に、米国のシステムを機能不全に陥らせるマルウェアの事前配備として利用されている。

「これは戦争の発生時に起動するマルウェアの事前配備で、多くのものを混乱させる可能性のある」

情報機関は12月と1月に、重要インフラに接続された約600台のルーターからVolt Typhoonを排除した。しかし、このマルウェアは未だ未知数の民間機器に残っている。

このマルウェアが最初に公に認められたのは昨年の5月だった。しかし、おそらく最も憂慮すべきは、このマルウェアが早ければ5年前にすでに埋め込まれていた可能性があることを、米国当局が認めていることだ。

ミルズ氏によれば、こののらりくらりとした対応は、主に米国の煩雑な官僚主義によるものだという。

「米国政府がこれらの侵害を本当に評価し、理解し、対応するには6か月から1年かかる」

そのため、米国は将来の侵略を阻止するために、サイバー以外の国力を利用して中国共産党に圧力をかけなければならないとミルズ氏は述べた。

「国力のすべての手段がある。我々のシステムに中国が侵入するのを阻止したければ、彼らの財政と経済を圧迫するべきだ。そうすれば良い効果が生まれるだろう」

「米国政府の無気力ぶりは、痛ましく、恥ずかしい限りだ」

ご友人は無料で閲覧できます

ご友人は無料で閲覧できます Line

Line Telegram

Telegram

ご利用上の不明点は ヘルプセンター にお問い合わせください。